Czeka nas inwazja notebooków z układami ARM?

24 czerwca 2011, 10:21Pojawiły się informacje, jakoby najwięksi producenci notebooków planowali sprzedaż tego typu komputerów z procesorami ARM. Co ciekawe, mają być one przeznaczone na mainstreamowy rynek.

Koniec spadków Internet Explorera?

3 kwietnia 2012, 09:02Od końca ubiegłego roku obserwujemy rosnące zainteresowanie Internet Explorerem. Przeglądarka, która od dawna traci rynkowe udziały, zaczęła je zyskiwać i najwyraźniej odbywa się to kosztem jej konkurencji

Dotykowe centrum rozrywki

7 stycznia 2013, 10:28Lenovo zaprezentowało 27-calowy IdeaCentre Horizon Table PC. To komputer typu All-in-one wyposażony w ekran dotykowy i system Windows 8. Maszyna może leżeć płasko na stole, a jako że wyświetlacz obsługuje jednocześnie do 10 miejsc, w których go dotykamy, w tej samej chwili z komputera skorzysta kilka osób

Ataki na MS Office to dopiero początek?

31 marca 2014, 10:48Użytkownicy MS Worda i Excela stali się celem ataków nowej zaawansowanej rodziny szkodliwego kodu o nazwie Crigent. Szkodniki te trafiają na komputer użytkownika jako zainfekowane pliki Worda lub Excela. Mogą być one wgrane przez inny szkodliwy kod lub też pobrane przez ofiarę. Gdy zostaną otwarte pobierają dwa dodatkowe fragmenty kodu z dwóch znanych serwisów zapewniających anonimowość: Tor i Polipo - informuje Alvin John Nieto z firmy Trend Micro

Adware na milionach maszyn

2 kwietnia 2015, 10:00Za miesiąc, 1 maja, specjaliści z Uniwersytetu Kalifornijskiego opublikują raport, z którego dowiemy się, że ponad 5% internautów korzystających z usług Google'a ma komputery zainfekowane adware'em. Z tej grupy na ponad 50% maszyn zainstalowane są co najmniej 2 różne fragmenty szkodliwego kodu.

Dziurawe antywirusy

15 grudnia 2015, 11:24W produktach trzech znanych firm antywirusowych, Kaspersky, McAfee i AVG, znajduje się identyczna dziura. Oprogramowanie alokuje na potrzeby odczytu i zapisu oraz wykonuje uprawnienia w takich obszarach pamięci, które mogą być łatwo przewidziane przez napastnika

Skygofree – androidowy szpieg z interesującymi funkcjami

17 stycznia 2018, 10:53Nowe spyware atakujące użytkowników systemu Android wyposażono w interesujące, zaawansowane funkcje szpiegowania. Szkodliwe oprogramowanie zostało odkryte przez firmę Kaspersky na początku października ubiegłego roku. Wydaje się, że liczy ono sobie co najmniej 3 lata i jest używane głównie na terenie Włoch.

Syberyjska maszyna

6 listopada 2006, 13:05Tajwańskie firmy Tyan Computer i Chenbro Micom zostały wybrane jako dostawcy składników nowego superkomputera, który zostanie stworzony w Tomsku, w Rosji. Przewiduje się, że będzie to najszybsza maszyna nie tylko w Rosji, lecz w całej Europie Wschodniej.

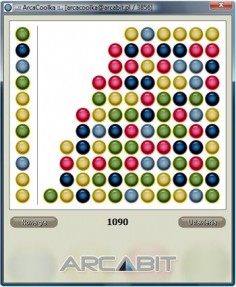

Gra w programie antywirusowym

6 marca 2007, 15:32Firma ArcaBit, producent m.in. programu antywirusowego ArcaVir, postanowił umilić czas swoim klientom. Wraz z pakietem ArcaVir 2007 dla Windows zadebiutował nowy moduł – gra ArcaCoolka.

Dystrybutorzy Linuksa powinni ściślej współpracować

9 sierpnia 2007, 10:22Szef Novella, Ron Hovespian uważa, że producenci różnych dystrybucji Linuksa powinni zacieśnić współpracę. Dzięki temu, zdaniem Hovespiana, uda się zwiększyć rynkowe udziały opensource’owego systemu.